CrowdStrike

CrowdStrike とは

高度化するマルウェアやサイバー攻撃など、さまざまな脅威から企業を守ります。

セキュリティエキスパートが、CrowdStrikeの運用から対策までのサイクルをワンストップで提供する

MDRサービス for CrowdStrikeを提供しています。

詳細はこちら

このようなお悩みはありませんか?

- 課題

- 解決

-

課題

- マルウェアの検知・防御はもちろん、侵入後の対応までまとめて実施したい。

-

解決

マルウェアやファイルレス攻撃など、高度化する脅威の検知・防御、侵入後の分析・対処を1つの製品で実施。さらに専門家による24時間365日の監視までワンストップで対応。

-

課題

- 攻撃を受けるリスクがあるIT資産(アタックサーフェス)を把握できていない。

-

解決

社内、社外問わず攻撃対象となり得るIT資産を可視化し、セキュリティリスクを把握。

-

課題

- セキュリティ対策を強化したいが、複数の対策製品の導入には手間もコストもかかる。

-

解決

マルウェア対策はもちろん、IT資産管理や脆弱性管理など、20以上の多彩な機能を1つのソフトウェアで利用できるため、作業負荷やコストを削減可能。

CrowdStrike Falconの特長

-

CLOUD MANAGEMENT

クラウド管理

クラウド管理なので、サーバーの導入や運用の手間がかかりません。

エージェントをインストールするだけで利用できます。 -

COOPERATION

関連製品との連携

クラウドサービス利用状況の可視化・制御を行うNetskopeやZscaler、メールセキュリティのproofpointなど、さまざまな製品と連携可能です。

-

VARIOUS FUNCTIONS

多彩な機能

EDRなどのマルウェア対策から、IT資産、脆弱性の管理など20以上のさまざまな機能を提供。

すべて1つのインターフェースで操作可能です。

脅威把握とセキュリティ維持(CrowdStrike Falcon Exposure Management)

CrowdStrike Falcon Exposure Management 概要

クラウドシフトやテレワークの拡大により、社内・社外の境界がなくなり、サイバー攻撃の対象となり得るアタックサーフェス(Attack Surface)が増加しています。アタックサーフェスは攻撃対象領域とも呼ばれ、侵入起点だけでなく、侵入後に踏み台となる端末や、サーバーなども含まれます。

サイバー攻撃の被害を局所化するためには、このアタックサーフェスを把握しリスクを減らすことが重要です。このような背景のなか、米国の調査会社であるガートナーでは、CTEM(Continuous Threat Exposure Management)というセキュリティの考え方を2022年に提唱しています。

CTEMは継続的に資産の脅威を把握し、重要度に応じて対処する優先順位を決め、セキュリティ態勢を維持するプロセスです。日本語では「継続的な脅威エクスポージャー管理*1」と訳されます。ガートナー社のレポートによると、「2026年までに、CTEMにもとづいた形でセキュリティ投資を優先して実施する組織は、セキュリティ被害に遭う可能性が3分の1になる」と予測されています。

CrowdStrike Falcon Exposure Managementは、IT資産管理(Falcon Discover)、脆弱性管理(Falcon Spotlight)、外部攻撃対象領域管理(Falcon Surface)の3つの機能をまとめて提供することで、CTEMに沿ったセキュリティ対策を支援します。

*1 エクスポージャー管理:脅威に晒されているものを管理すること

CTEMで管理すべき対象例

| CTEMを構成する要素 | 管理対象例 |

|---|---|

| 内部資産 外部公開資産 |

・PC ・モバイル ・サーバー ・ネットワーク機器 ・ドメイン/証明書 ・アイデンティティ ・クラウドワークロード ・コントロールプレーン(AWSなど) ・IoT/OT など |

| デジタルリスク | ・ブランド ・アカウント漏洩 ・ドメイン偽装 ・DDos攻撃 など |

CrowdStrike Falcon Exposure Management 特長

-

資産の重要度と、脆弱性のリスク評価をマトリクスで確認できるため、優先度の高い脆弱性をより重要なIT資産から優先的に対応できるように支援

-

CIS*2ベンチマークの各項目に対し、Windows OSの設定状況が適切かどうかを判断。特に重要な設定不備について、優先的に改善活動につなげられるよう支援

-

社外に存在するお客さまが把握しきれていないIT資産まで可視化。国内外のグループ会社のセキュリティリスクまで把握可能

*2 CIS(Center for Internet Security)が作成しているセキュリティに関連する推奨の設定などを定義したベストプラクティス集

CrowdStrike Falcon Exposure Management 機能

IT資産管理(CrowdStrike Falcon Discover)

エージェントがインストールされているサーバーや端末などの情報を収集し、可視化します。OSのバージョンやIPアドレスなどのリソース状況、使用しているアプリケーションや利用ユーザーの情報などを把握することが可能です。また、エージェント未導入のサーバーや端末を洗い出すことができるので、内部の未管理のIT資産が悪用されないよう、あらかじめ把握するのに役立ちます。

脆弱性管理(CrowdStrike Falcon Spotlight)

エージェントがインストールされている端末の情報を収集し、OSやアプリケーションの脆弱性について、危険度やステータス状況など含めて可視化・レポーティングします。また、Windows OSに関する脆弱性についてはパッチの適用をCrowdStrikeの管理画面から実施することも可能です。

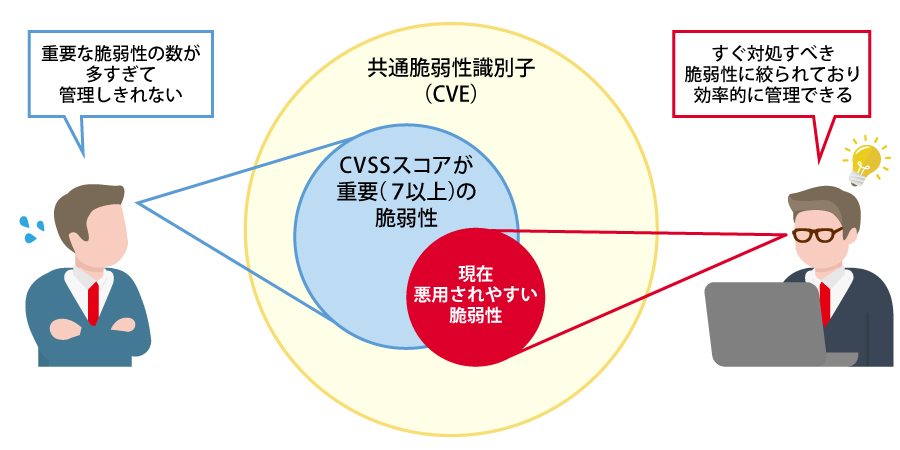

さらに、独自の脆弱性評価基準であるExPRT.AIを採用。共通脆弱性評価システム(CVSS)による評価基準だけではなく、その脆弱性が実際に悪用されているかを踏まえてリスク判定を行います。CVSSスコアが重要(7以上)でもリアルタイムの攻撃情報を見ると、積極的に悪用されていない脆弱性もあるため、ExPRT.AIの評価基準を利用することで、より危険度の高い脆弱性から効率的に対処可能です。

ExPRT.AIで脆弱性管理を効率化

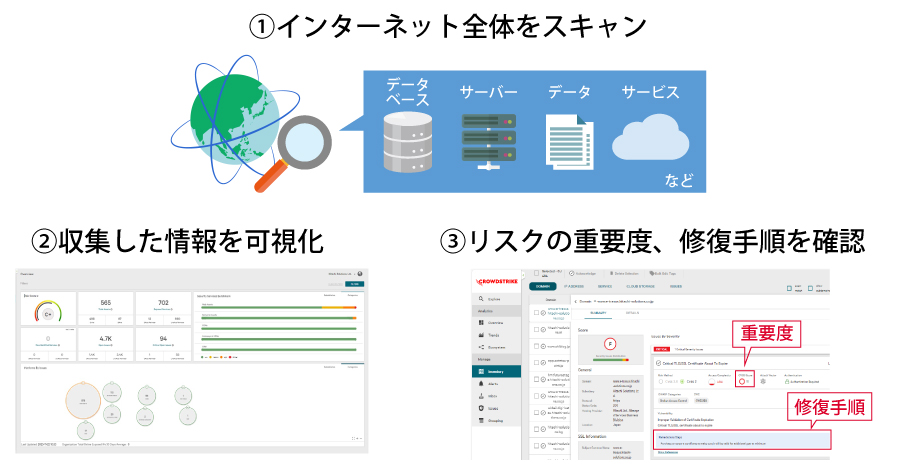

外部攻撃対象領域管理(CrowdStrike Falcon Surface)

インターネット全体をスキャンし、VPNやファイルサーバー、Webアプリケーションなど、外部に公開されているIT資産やサービスなどを可視化します。エージェントのインストールは不要で、お客さまのドメインやIPアドレスに紐づくIT資産を把握することができます。

また収集した情報を分析し、どのIT資産、サービスにどのような脆弱性があるか、優先順位付けを行います。修復手順までダッシュボードで確認可能です。

※CrowdStrike Falcon Exposure Managementの機能を利用するには、Falcon Insight XDRモジュールが必須です。

エンドポイントセキュリティとXDR(CrowdStrike Falcon Enterprise)

CrowdStrike Falcon Enterprise 概要

近年、サイバー攻撃は高度化・巧妙化しています。そのため攻撃の検知・防御だけでなく、侵入された場合を前提とした対応も求められています。CrowdStrikeは既知・未知のマルウェアやファイルレス攻撃といった脅威に対して、AI(機械学習)や振る舞い検知を用いた自動検知・防御はもちろん、万が一侵入された場合の調査分析・迅速な対処までトータルで対応可能なエンドポイントセキュリティ製品です。さらに、CrowdStrike社のセキュリティの専門家が24時間365日脅威を監視するという強力なサポート体制があるため、安心してご利用いただけます。

また、iOS、Android OSへの導入もでき、モバイル端末のセキュリティ対策としてもご活用いただけます。

CrowdStrike Falcon Enterprise 特長

-

豊富な検知ロジックによりエンドポイントを保護

-

詳細調査・迅速な対処でセキュリティリスクや作業負荷を軽減

-

専門家による24時間365日の監視体制で安心をご提供

CrowdStrike Falcon Enterprise 機能

次世代アンチウイルス(CrowdStrike Falcon prevent)

AI(機械学習)による検知、および振る舞い検知により、既知・未知問わずマルウェアやファイルレス攻撃など、パターンマッチを利用した従来型のアンチウイルスでは検知が難しい攻撃からエンドポイントを保護します。また、パターンファイルを利用しないため、管理者の日々の運用の負担を軽減できます。軽量なエージェントで、ディスクの定期スキャンも不要なため、利用者の業務への影響も軽減できます。

EDR(CrowdStrike Falcon Insight XDR)

万が一脅威が侵入した場合でも、分かりやすい管理画面で状況の調査・分析が可能。アラート情報や端末内でのプロセスの動きを一連の流れにして一つのインシデントとして可視化できるため、複数端末への脅威の拡散状況も把握でき、原因究明に効果的です。

また、リモートでの感染端末のネットワーク隔離や危険なプロセスの停止など、侵入後の迅速な対処を支援します。

さらに、各インシデントの優先順位付けや企業全体の脅威レベルのスコア表示など、管理者の判断に役立つ機能があり、運用管理の作業負荷軽減につながります。

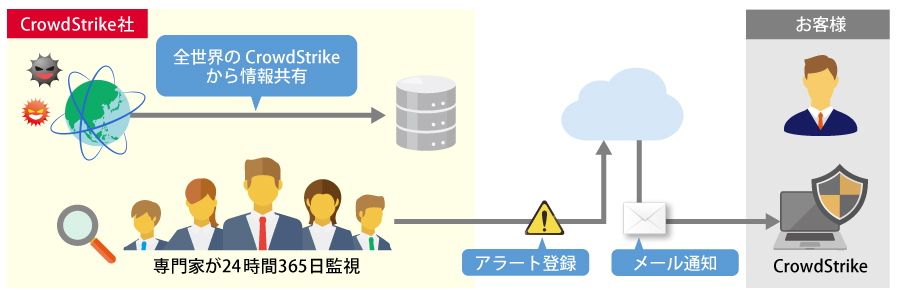

監視(CrowdStrike Falcon Overwatch)

CrowdStrike社の専門家が各端末のログを24時間365日監視します。システムによる自動検知はもちろん必要不可欠ですが、攻撃者自身の手動による巧妙な攻撃には、正常な動作とは違う些細な違和感を感知することができる、専門家による手動の監視が非常に効果的です。例えば、リモートデスクトップを使った別端末へのアクセスが従業員のものによるものか、攻撃によるものかなど、システムでの検知・アラート通知が難しいような高度な攻撃でも、専門家が手動で脅威を分析し、アラートで通知するため安心です。

また、全世界のエージェントから収集したデータをもとに分析を行うため、新たな脅威への対応を迅速に取り入れることが可能です。

日立ソリューションズだからできること

-

solution 01

豊富な経験を生かし

ご提案から導入までトータル支援長年にわたり培った豊富な実績とノウハウを生かし、お客さまのニーズにあわせた提案から導入時の設定のサポートまでワンストップで⽀援します。

-

solution 02

無償トライアルでお試し利用が可能

無償トライアルを提供しているため、導入前にお客さま環境で検証し効果を実感いただけます。日本語の手順書ご提供も可能です。

-

solution 03

関連商品を含めて

柔軟に課題解決を支援日立ソリューションズではさまざまな種類の商品を幅広く取り扱っています。お客さまの課題に合わせて、関連商品と組み合わせたご提案など、柔軟に対応します。

ご担当者別オススメ商品

よくあるご質問

-

現在使用しているアンチウイルスの代わりにCrowdStrikeを使用できますか?

はい、使用できます。CrowdStrikeでは、既知のマルウェアの検知・防御、未知のマルウェアに関する機械学習、エクスプロイトのブロック、振る舞い検知が可能です。エンドポイントがオンラインかオフラインかにかかわらず、対策することができます。

-

ほかのマルウェア対策製品と比較してCrowdStrikeにはどのような特長がありますか?

CrowdStrikeは、次世代アンチウイルス(EPP:Endpoint Protection Platform/脅威侵入前の対策)、エンドポイントでの検知と対応(EDR:Endpoint Detection and Response/脅威侵入後の対策)、24時間365日体制の監視サービスを一体化したソリューションです。これらすべてを1つの軽量エージェントで実現するため、エンドポイントセキュリティにおけるパフォーマンスの向上、運用管理コストおよび複雑さの低減が可能です。

-

どのバージョンのiOS、Androidがサポートされますか?

iOS 15以降、およびAndroid 9以降をサポートしています。最新の情報はお問い合わせください。

-

CrowdStrikeはどのようにしてクラウドと通信を行いますか? また、送信されるデータの量はどの程度ですか?

エンドポイントのCrowdStrikeからクラウドに送信されるデータはすべて、SSL/TLSで暗号化されたトンネルで保護されます。各エンドポイントが送信するデータは、1日あたり平均5から8MB程度です。

-

なぜ、Falcon Exposure Managementが必要なのでしょうか?

テレワーク・クラウドシフトにより、外部に公開されたIT資産が増えており、管理することが困難となっています。Falcon Exposure Managementは、自動的に資産を洗い出し、AIを活用してすべての攻撃対象領域の脆弱性をリアルタイムに可視化することにより、資産の把握漏れの防止、優先すべき脆弱性の把握が可能となります。

価格

お問い合わせボタンよりお問い合わせください。

最終更新日:2024年2月29日